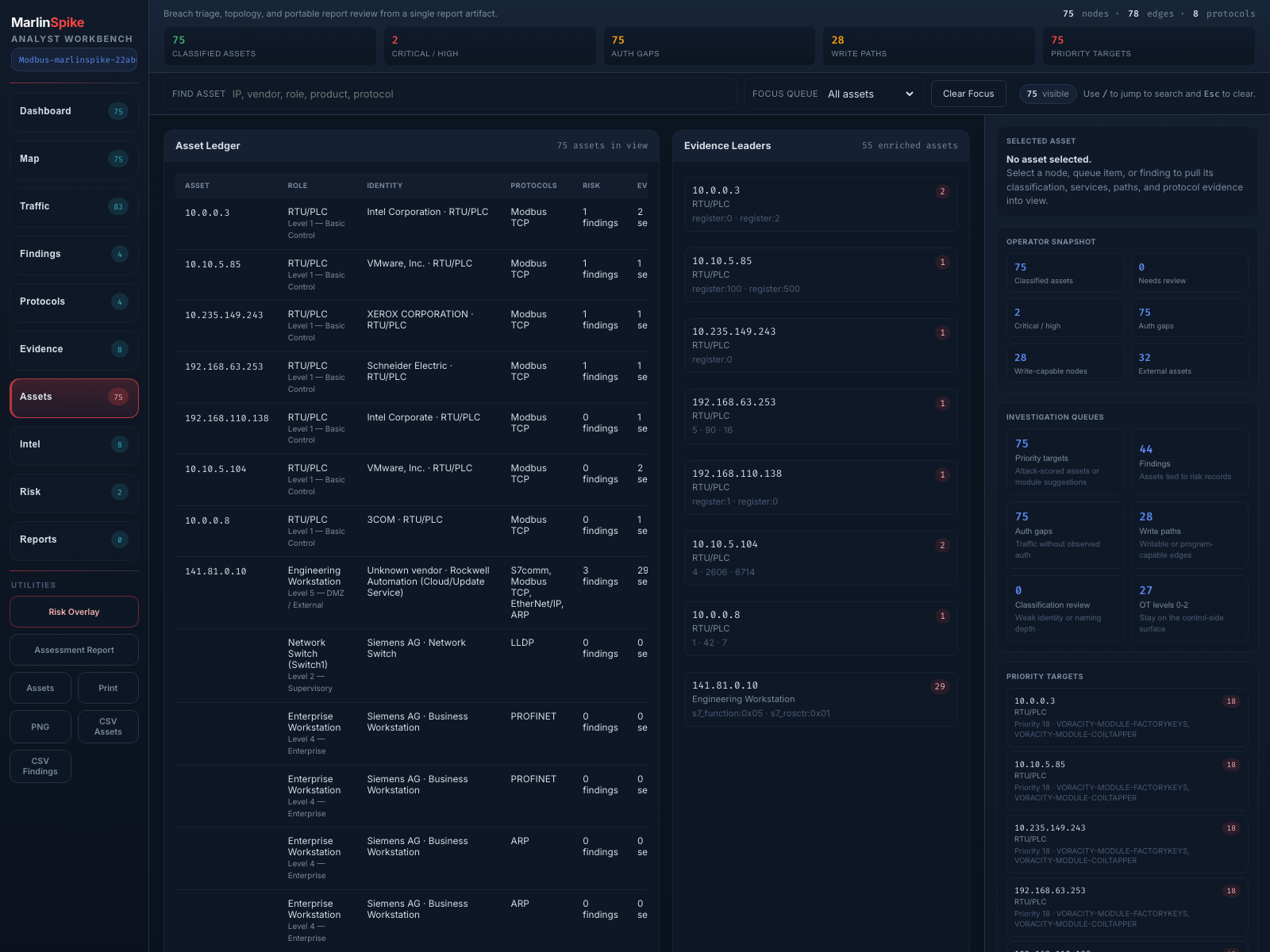

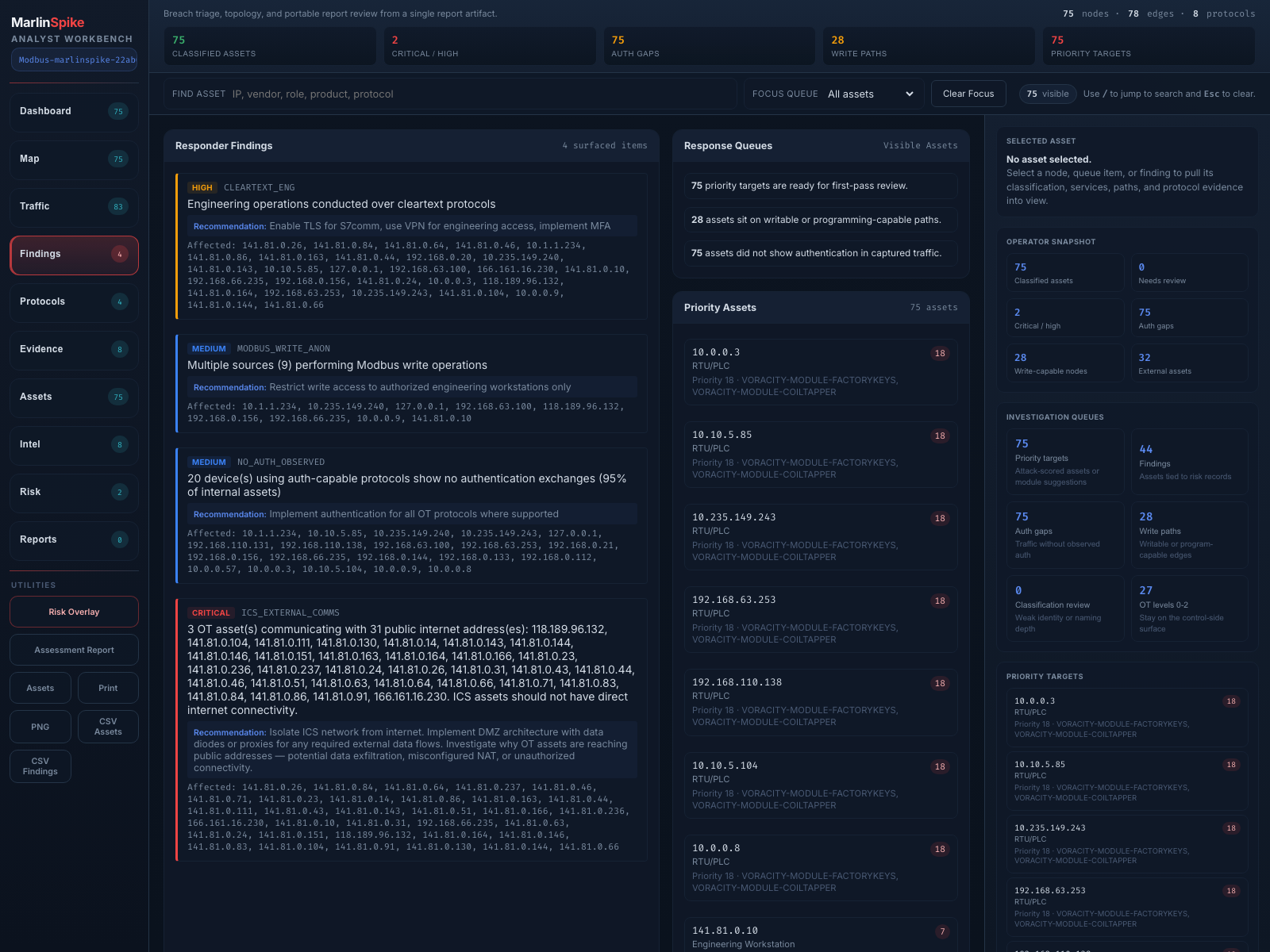

MarlinSpike est un cartographe de topologie OT/ICS passif et un atelier d'analyste.

Le produit ingère des captures de paquets, ne renvoie aucun trafic dans l'environnement, et transforme les observations passives en topologie, inventaire d'actifs, constats de niveau intervenant et artefacts de rapport JSON portables. C'est le noyau open-source derrière Fathom, intentionnellement conçu comme un atelier web partagé plutôt que comme un client lourd mono-utilisateur.

Le GrassMarlin moderne, conçu pour les engagements partagés.

MarlinSpike reprend là où GrassMarlin s'est arrêté. L'outil original de l'Information Assurance Directorate de la NSA était la bonne idée — visibilité OT/ICS passive depuis les seules captures de paquets — mais c'était une application desktop Java de 2017, en fin de vie depuis sa publication. Le 28 avril 2026, CISA a publié ICSA-26-118-01 pour CVE-2026-6807, une faille de divulgation d'information XXE en v3.2.1. La NSA a confirmé qu'aucun correctif n'arrivera.

Ce n'est pas un fork ; c'est un successeur. Le produit est du code indépendant, une architecture conçue de zéro, et un alignement délibéré sur ce que GrassMarlin avait promis à l'origine à la communauté OT : analyse passive, couverture protocolaire neutre vis-à-vis des fournisseurs, et outillage qui respecte la réalité opérationnelle du terrain — reconstruit comme un atelier web partagé, un contrat de rapport JSON portable, et un modèle d'extensibilité multi-couche. Lisez la provenance complète sur la page wiki Héritage.

L'artefact de rapport est le contrat

MarlinSpike garde le moteur autonome et traite l'artefact de rapport généré comme la frontière de passage entre l'analyse de paquets et la revue en aval.

Conçu pour les hôtes de terrain temporaires et l'accès en équipe

La voie d'installation privilégiée est un déploiement Docker Compose avec proxy inverse que plusieurs intervenants peuvent partager pendant une évaluation, une investigation d'incident ou un exercice sur table.

De la capture brute à la sortie orientée intervenant.

Le pipeline d'analyse reste intentionnellement lisible : ingestion et validation, dissection protocolaire, construction de topologie, surface de risque et génération de rapport.

Conscient de l'OT par défaut, avec le contexte L2 préservé.

MarlinSpike est construit autour de la visibilité des protocoles industriels, puis l'enrichit du contexte de découverte réseau pour que les relations d'infrastructure ne soient pas perdues.

Contexte qui soutient la revue des opérateurs et la sécurité.

Le discours public reste borné à ce que la plateforme expose réellement aujourd'hui. MarlinSpike supporte la revue orientée standards sans prétendre être une suite de conformité plus large.

IEC 62443

MITRE ATT&CK

Purdue / ISA-95

Une application web Flask, un moteur Python, un substrat DPI Rust optionnel.

MarlinSpike est intentionnellement extensible pour les intervenants OT/ICS en activité, pas seulement pour les programmeurs systèmes. Trois surfaces d'extension formelles couvrent l'étendue de la personnalisation.

Moteurs Rust

marlinspike-dpi livre 34 dissecteurs de protocoles et est intégré à l'image Docker à une référence épinglée.

Plugins Python

Packs de règles YAML

rules/<plugin>/base.yaml ; surcharges par déploiement via variables d'environnement.

Docs, déploiement et état des paquets — en un seul endroit.

Continuez avec le déploiement, l'architecture et les canaux de téléchargement.